Authentifizierung

Datenwiederherstellung

E-Kriminalität

Verschlüsselung

Endpunktsicherheit

Mobile Sicherheit

Web Security

Whitepaper

Titel

Klient

Datum

Whether you’re a security leader making the case to invest in new tools or an IT team member researchi...

CyberArk Software UK Limited

2023-05-15

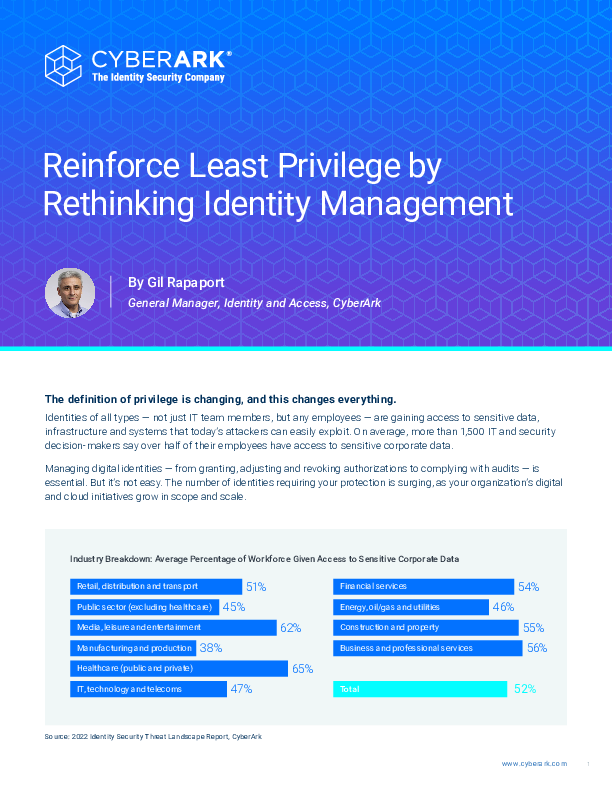

The definition of privilege is changing, and this changes everything. Identities of all types — not...

CyberArk Software UK Limited

2023-05-15

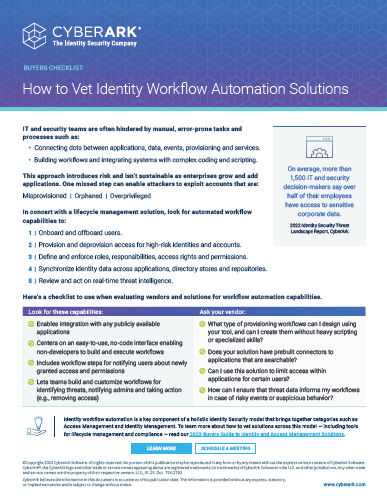

IT and security teams are often hindered by manual, error-prone tasks and processes such as: <li>Co...

CyberArk Software UK Limited

2023-05-15

Ensuring and demonstrating compliance is a struggle for many enterprises. The work involved in adherin...

CyberArk Software UK Limited

2023-05-15

Whether you’re a security leader making the case to invest in new tools or an IT team member researchi...

CyberArk Software UK Limited

2023-05-15

Any user can become privileged in certain conditions. This includes everyday employees using business ...

CyberArk Software UK Limited

2023-05-15

The definition of privilege is changing, and this changes everything. Identities of all types — not...

CyberArk Software UK Limited

2023-05-15

In this on-demand webinar, learn how, with Slack as your Digital HQ for Sales, your company can win mo...

Slack Technologies Limited

2023-05-15

Hier bei Slack ist unsere Plattform der zentrale Ausgangspunkt, der alle unsere Aktivitäten bündelt. U...

Slack Technologies Limited

2023-05-15