Compliance

Data Privacy

Governance

IT Law

IT Services

Lifecycle Management

Project Management

Risk Management

Whitepaper

Title

Client

Date

From 2019 to 2020 the number of cyber intrusions at corporations increased by 400%, prompting increase...

Diligent Corporation

2023-05-22

Non-compliance fines and penalties imposed by regulatory agencies are increasing—and, in some cases, d...

Diligent Corporation

2023-05-22

Today’s compliance leaders are developing advanced due diligence and monitoring techniques that combin...

Diligent Corporation

2023-05-22

From big banks and university hospitals to retail fashion chains and every level of government, organi...

Diligent Corporation

2023-05-22

Assigning the appropriate level of due diligence for a company’s third parties requires assessing risk...

Diligent Corporation

2023-05-22

Finance leaders already manage financial risk, cash flow, strategic investment and compliance. So, the...

Diligent Corporation

2023-05-22

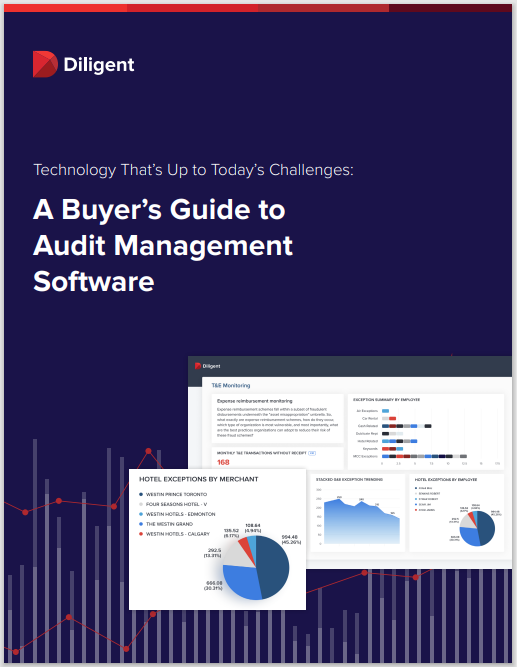

Running an internal audit department today isn’t easy. Regulations and business requirements are const...

Diligent Corporation

2023-05-22

For today’s internal audit teams, the audits themselves are only one part of a growing scope of respon...

Diligent Corporation

2023-05-22

In addition to their cyclical audits of specific financial and operational areas, today’s internal aud...

Diligent Corporation

2023-05-22