Least-Privilege-Prinzipien durch ein innovatives Identity Management stärken

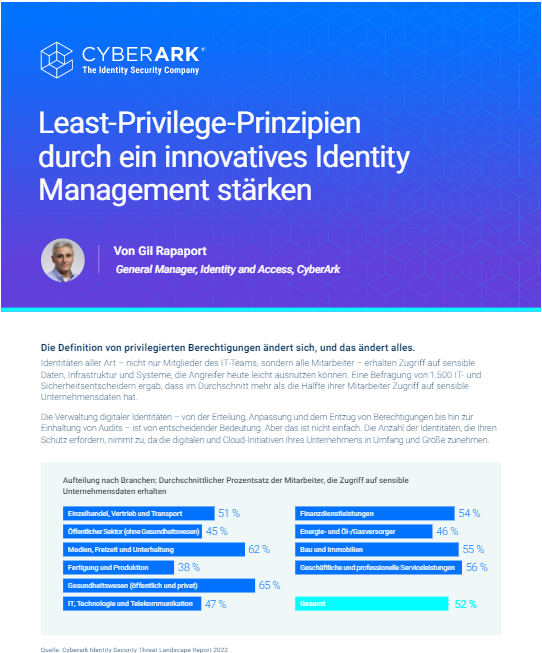

Die Definition von privilegierten Berechtigungen ändert sich, und das ändert alles. Identitäten aller Art – nicht nur Mitglieder des IT-Teams, sondern alle Mitarbeiter – erhalten Zugriff auf sensible Daten, Infrastruktur und Systeme, die Angreifer heute leicht ausnutzen können. Der Schlüssel zur Durchsetzung des Least-Privilege-Prinzips ist ein Identity Management, das die Erteilung, Anpassung und den Widerruf von Berechtigungen sowie die Einhaltung von Audits umfasst. Aber das ist nicht einfach.

Aufgrund unserer Zusammenarbeit mit CIOs, CISOs und Sicherheitsentscheidern in Tausenden von Unternehmen wissen wir, dass Sie unter Druck stehen, Ihre Identitäten in einer Zeit zu verwalten und zu schützen, in der die folgenden die häufigsten Probleme sind:

Um Least-Privilege-Prinzipien wirklich durchzusetzen, benötigen IT- und Sicherheitsteams Kontrollen, die alle Arten von Identitäten mit leistungsstarkem Zugriff abdecken. Das bedeutet, dass Unternehmen überdenken müssen, welche Bedeutung Identity Management hat – und was es leisten können muss. In diesem Beitrag erläutere ich Schritte, die Sie unternehmen können, um den Ansatz Ihres Teams in drei Bereichen zu stärken:

1.Automatisierung und Orchestrierung von Zugriffsberechtigungen über den gesamten Identitätslebenszyklus

2.Einrichtung unternehmensweiter Compliance-Kontrollen und -Berichte

3.Ausweitung der Kontrollen, die Sie zur Sicherung privilegierter Benutzer verwenden, auf alle Identitäten

Mehr über CyberArk Lösungen für das Identity Management erfahren Sie auf folgenden Seiten: