Klijent: Proofpoint Ltd

Format: List sa podacima

Veličina: 307 КБ

Jezik: Italiano

Datum: 15.05.2024

Identifica gli account di terze parti compromessi e ottieni visibilità sui rischi che comportano

Proofpoint Supplier Threat Protection estende le funzionalità di Proofpoint Targeted Attack Protection rilevando i fornitori e altre terze parti compromesse per proteggere la tua supply chain contro il phishing, il malware e la violazione dell’email aziendale (BEC, Business Email Compromise).

Grazie a un’esclusiva combinazione di threat intelligence e intelligenza artificiale comportamentale, Proofpoint Supplier Threat Protection rileva i modelli di email provenienti da mittenti noti della tua azienda che suggeriscono che un account potrebbe essere stato compromesso. La soluzione rileva anche i modelli di email tra mittenti noti e altri clienti di Proofpoint per garantire la tua protezione anche se l’account non ti ha ancora inviato minacce direttamente.

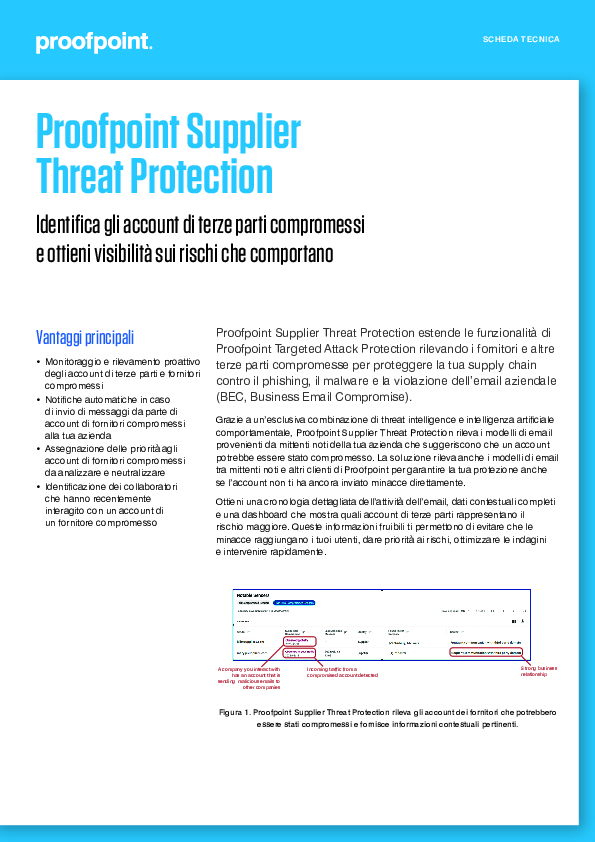

Ottieni una cronologia dettagliata dell’attività dell’email, dati contestuali completi e una dashboard che mostra quali account di terze parti rappresentano il rischio maggiore. Queste informazioni fruibili ti permettono di evitare che le minacce raggiungano i tuoi utenti, dare priorità ai rischi, ottimizzare le indagini e intervenire rapidamente.

Grazie a un’esclusiva combinazione di threat intelligence e intelligenza artificiale comportamentale, Proofpoint Supplier Threat Protection rileva i modelli di email provenienti da mittenti noti della tua azienda che suggeriscono che un account potrebbe essere stato compromesso. La soluzione rileva anche i modelli di email tra mittenti noti e altri clienti di Proofpoint per garantire la tua protezione anche se l’account non ti ha ancora inviato minacce direttamente.

Ottieni una cronologia dettagliata dell’attività dell’email, dati contestuali completi e una dashboard che mostra quali account di terze parti rappresentano il rischio maggiore. Queste informazioni fruibili ti permettono di evitare che le minacce raggiungano i tuoi utenti, dare priorità ai rischi, ottimizzare le indagini e intervenire rapidamente.