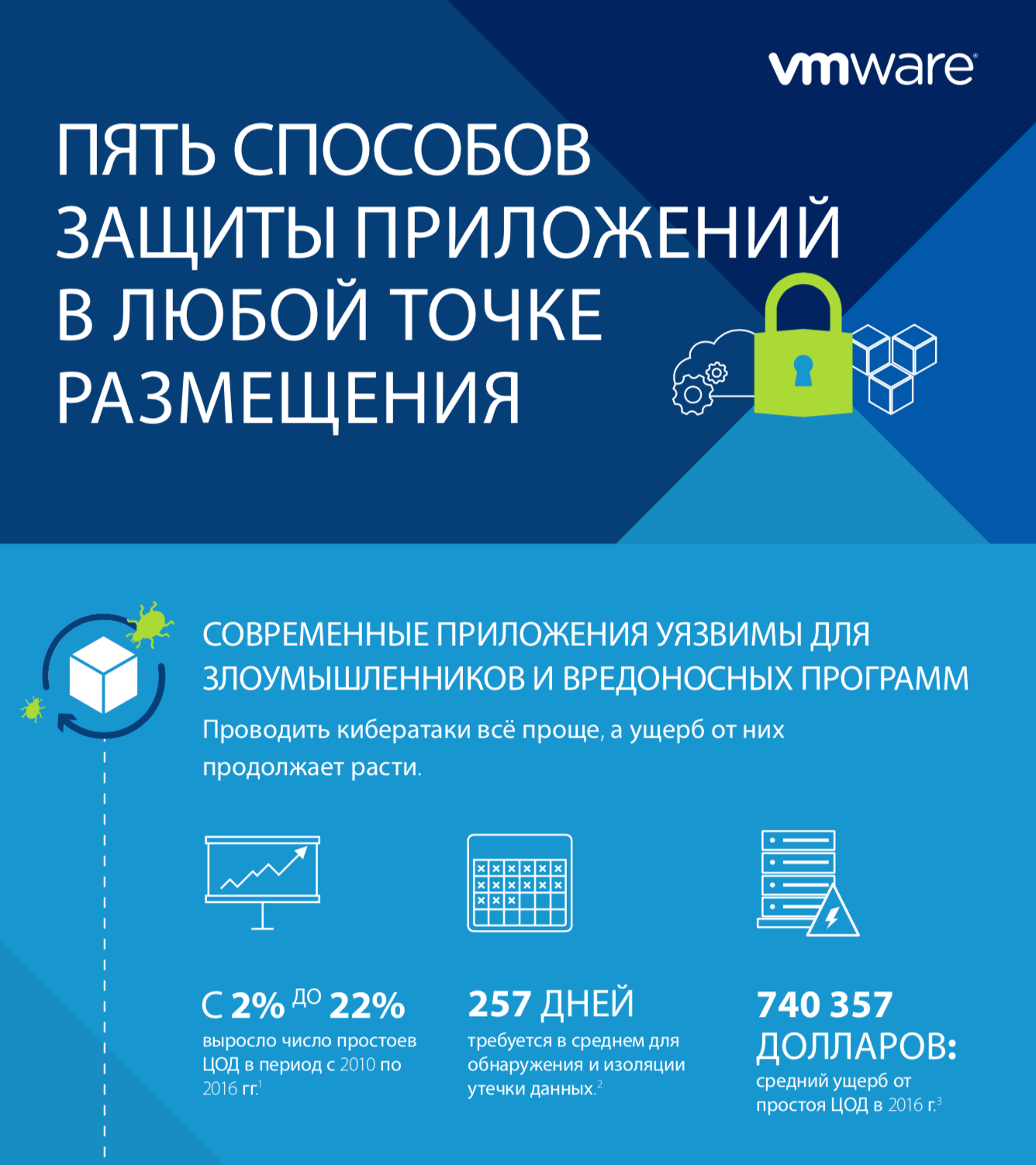

ПЯТЬ СПОСОБОВ ЗАЩИТЫ ПРИЛОЖЕНИЙ В ЛЮБОЙ ТОЧКЕ РАЗМЕЩЕНИЯ

Cuando la superficie de ataque es muy grande, las soluciones de seguridad de detección de amenazas suelen ser ineficaces. Por ejemplo, no se pueden cubrir todas las formas en que una amenaza puede dañar una aplicación de solución puntual. Por esta razón, los equipos de TI e InfoSec deben centrarse principalmente en la reducción de la superficie de ataque de las aplicaciones. Para que esto sea efectivo, los equipos de TI e InfoSec necesitan lo siguiente:

• Información y contexto sobre el tipo de vulnerabilidad de la aplicación y sobre la interacción planificada y real de las aplicaciones con la infraestructura.

• Puntos de aplicación de red para realizar la microsegmentación de las máquinas que ejecutan una aplicación

• Computar los puntos de control para asegurar que sólo se ejecuten los procesos correctos y se realicen las conexiones correctas dentro de estas máquinas.